Нова хвиля кібератак, орієнтованих на веб -сайти WordPress, була розкрита, при цьому зловмисники використовують підроблені плагіни для введення шкідливих посилань на колонтитули сайту.

Ці посилання, часто сприяючи спамам, пов'язаним з казино, компромісні цілісності веб-сайту та можуть сильно вплинути на оптимізацію пошукових систем (SEO).

Зловмисники використовують складні методи, щоб замаскувати свої шкідливі плагіни, що робить виявлення та видалення складним для адміністраторів сайту.

Як працює напад

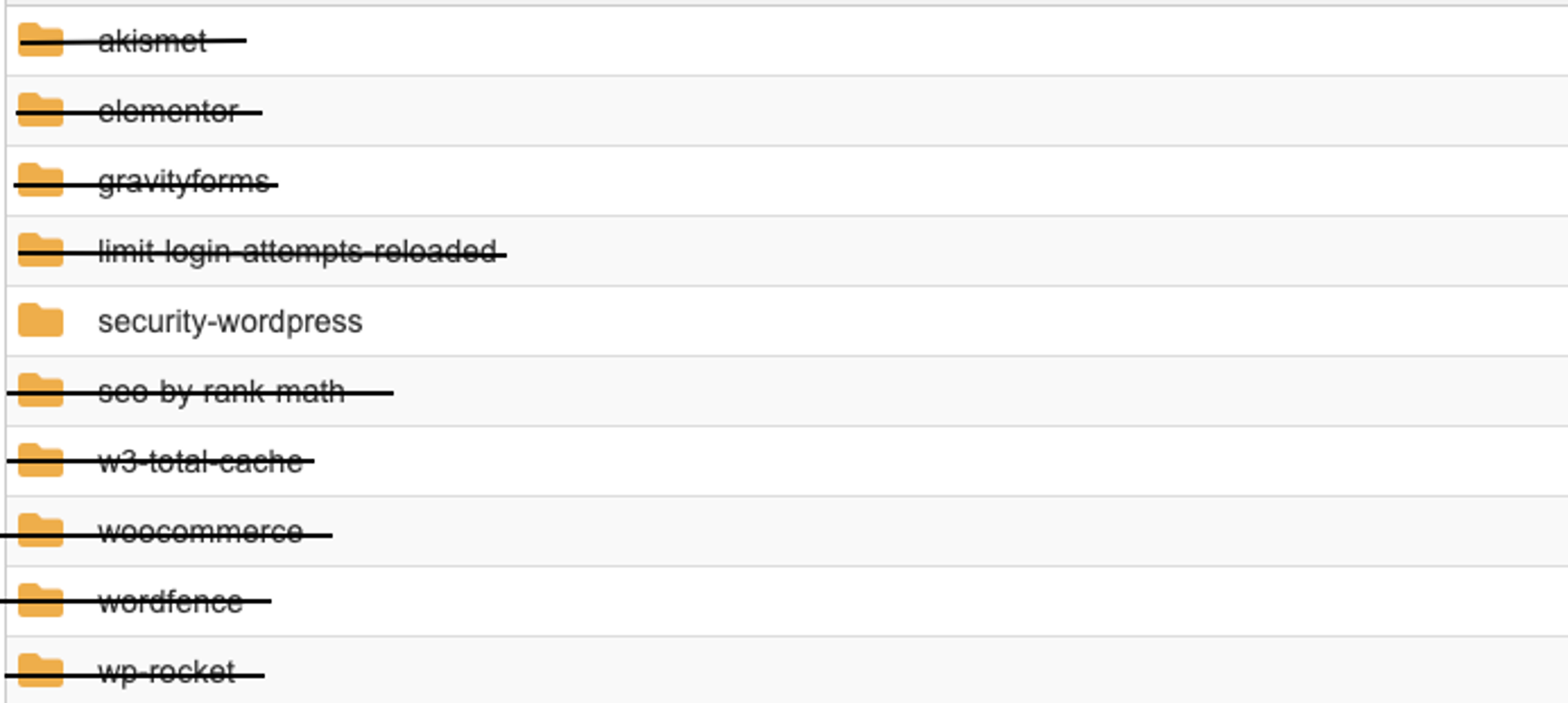

Підроблені плагіни призначені для ухилення від виявлення шляхом імітації законних плагінів з невинно звучаючими іменами.

Вони приховані в wp-content/plugins Каталог замість основних файлів WordPress, що ускладнює звичайну перевірку цілісності.

Після встановлення плагін використовує методи закрутки, такі як шифрування XOR, кодування Base64 та ROT13, щоб приховати свої операції.

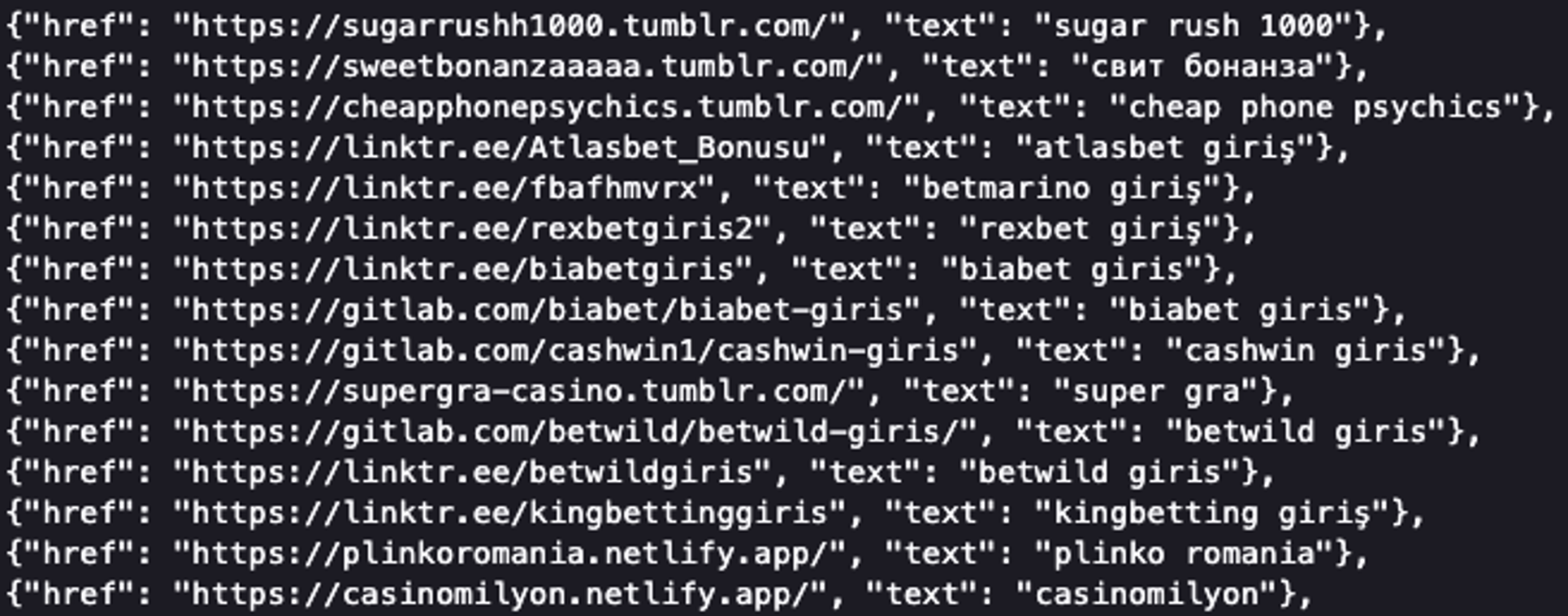

Зловмисне програмне забезпечення отримує дані з віддаленої URL -адреси, декодує її та отримує список посилань спам, що зберігаються у файлі JSON на домені зловмисника.

Згідно з доповіддю Sucuri, ці посилання потім переміщуються та вводять у колонтитул веб -сайту, гарантуючи, що вони з’являються клацанням.

Цей процес не тільки маніпулює рейтингом SEO, але також може перенаправити користувачів на потенційно шкідливі веб -сайти.

Потенційний вплив на веб -сайти жертв

Введення шкідливих зв’язків служить декількома цілями для нападників:

- Чорний капелюх SEO: Вставляючи зворотні посилання на законні веб-сайти, зловмисники підвищують рейтинг пошукових систем власних або сторонніх сайтів.

- Відволікання трафіку: Не підозрюючі відвідувачі можуть натиснути на ці посилання, що ведуть їх до шкідливих доменів.

- Платна лінія побудова: Зловмисники можуть отримати прибуток, продаючи цю несанкціоновану послугу розміщення посилань іншим суб'єктам.

Ці заходи можуть заплямувати репутацію веб -сайту та призвести до штрафних санкцій з пошукових систем, що ще більше посилює шкоду.

Для захисту від таких нападів адміністратори WordPress повинні вживати проактивні заходи безпеки:

- Регулярно оновлюйте всі плагіни, теми та основні файли WordPress для виправлення відомих вразливостей.

- Використовуйте міцні унікальні паролі для всіх облікових записів, пов’язаних із веб -сайтом.

- Періодично перегляньте встановлені плагіни та видаляйте будь -які незнайомі або непотрібні.

- Контролюйте облікові записи користувачів адміністратора на підозрілі доповнення та видаліть непризнаних користувачів.

- Використовуйте інструменти сканування зловмисного програмного забезпечення для виявлення задніх та шкідливих кодів.

- Реалізуйте брандмауер веб -додатків (WAF) для блокування атак та моніторингу підозрілої діяльності.

Залишаючись пильними та дотримуючись цих найкращих практик, власники веб -сайтів можуть зменшити ризик стати жертвою таких нападів.

Якщо сайт вже порушений, рекомендується негайна допомога експертів з безпеки для очищення інфекцій та відновлення функціональності.

Collect Threat Intelligence on the Latest Malware and Phishing Attacks with ANY.RUN TI Lookup -> Try for free